Seit dem Bekanntwerden von den machtvollen Bürgerkontrollsystemen PRISM, TEMPORA, 5EYES und wie die alle heißen, schreien mich die Nerds die ich kenne wieder voll mit „Verschlüsselung ist die Lösung!“ und „Verschlüsselung ist voll einfach!“ beide Aussprüche sind falsch, tut mir leid Nerds! Und dann regen sie sich auch noch auf das niemand verschlüsselt, fangen gar an zu weinen und ignorieren lieber dass es zu kompliziert ist, zu kompliziert ist und zu kompliziert ist.

Seit dem Bekanntwerden von den machtvollen Bürgerkontrollsystemen PRISM, TEMPORA, 5EYES und wie die alle heißen, schreien mich die Nerds die ich kenne wieder voll mit „Verschlüsselung ist die Lösung!“ und „Verschlüsselung ist voll einfach!“ beide Aussprüche sind falsch, tut mir leid Nerds! Und dann regen sie sich auch noch auf das niemand verschlüsselt, fangen gar an zu weinen und ignorieren lieber dass es zu kompliziert ist, zu kompliziert ist und zu kompliziert ist.

Verschlüsselung ist zu kompliziert

Fangen wir an Punkt eins zu dekonstruieren: Es steht das Postulat im Raum, Verschlüsselung sei einfach. Quasi jeder könnte es mal eben installieren, man muss es nur wollen.

Ich hab es ausprobiert, vielleicht bin ich zu schlaudämlich, ich hab ein Diplom in Wirtschaftsinformatik, ich habe einen Doktor in Ingenieurwissenschaften in Mathematik und Informatik, und (Anmk.: nachträglich durchgestrichen, könnte als überheblich interpretiert werden) ich habe schon Rechner (i.e. Commodore Amiga) programmiert da war Pluto noch ein Planet und das Internet noch gar nicht erfunden.

Ich hab es nicht hinbekommen. Aber nicht weil ich es nicht hinbekommen hätte, sondern weil der Aufwand (der sehr gut kalkulierbar ist) schlichtweg den Nutzen (der überhaupt nicht kalkulierbar ist) überkompensierte. Mag sein das mich genau diese Überlegung als Wirtschaftsinformatiker vom reinen Informatiker unterscheidet: Ich stelle Wirtschaftlichkeitsüberlegungen VOR der Implementierung an, der Informatiker DANACH oder viel öfter GAR NICHT.

Das Herunterladen der GPGTools war noch einfach. Und ab der Installation wurde es hässlich. Einmal installiert, beginnt ein untransparenter Prozess, in dem irgendwelche Schlüssel generiert werden, irgendwelche Passwörter eingegeben werden, diese Schlüssel in einer eigenen proprietären Schlüsselinfrastruktur abgelegt werden und dem Nutzer wird absolut NICHTS erklärt von dem was der Rechner da eigentlich grade für ihn macht. Demnach bleibt er mit einer GPG Installation zurück, die zwar erfolgreich war, aber vollkommen untransparent ist. Das ist ein 100% FAIL! Da gibt es gar nichts dran zu deuten. Ich kreide das den Machern von dem Toolpaket nicht an, die haben auch nur begrenzte Ressourcen und haben aus ihrer Sicht das Optimum getan: Ein einfacher Installer. Prima.

Doch dann geht es weiter. Wir erinnern uns, wir wollen diese ganze Krypto eigentlich nur, um unsere Kommunikation zu schützen. Doch eine Lösung zum Schutz der Kommunikation ist noch nicht etabliert. Jetzt muss jede Software die zum Kommunizieren gemacht wurde einzeln irgendwie mit dieser GPG Basissoftware verknüpft werden. Dafür widerum muss die Kommunikationssoftware explizit dafür ausgerüstet sein, dass sie optional einen Schutz der Kommunikation mit Zusatztechnologie wie GPG herstellen kann. An dieser Stelle meldet sich der Wirtschaftsinformatiker in mir zum zweiten Mal: Warum um alles in der Welt ist die Kommunikationssoftware nicht von BEGINN AN per default im sicheren Betriebsmodus? Warum geht das nur optional? Und hier bewahrheitet sich halt eine alte Entwicklerweisheit mal wieder: „Default Settings do matter!“

Verschlüsselung ist leider nicht die Lösung!

Frage: Warum ist Verschlüsselung keine Lösung für das Problem?

Stellen wir doch mal die Gegenfrage: Was ist eigentlich das Problem?

- Nerds sagen: Klartext ist das Problem. Dein Mailprogramm ist das Problem. Dein Chatclient ist das Problem. Deine unverschlüsselte Festplatte ist das Problem.

- Bürger sagen: Überwachung ist das Problem. Das gebrochene Briefgeheimis ist das Problem. Eindringen in meine Privatsphäre ist das Problem. Vorratsdatenspeicherung, hässliche Passfotos und Chipkarten mit meinen Fingerabdrücken drauf sind das Problem.

- Politiker sagen (nicht): Vertrauen ist das Problem. Bürger die Fragen stellen sind das Problem. Keine Kontrolle zu besitzen ist das Problem. Bürger die mich nicht wählen sind das Problem.

Wir sehen drei Parteien, jeder sieht das Problem vollständig anders als der andere. Das sind keine guten Voraussetzungen für eine Lösung. Wenn man sich jetzt mal vergegenwärtigt, wer hier das Problemgefühl ausgelöst hat, dann wird es schon einfacher.

Also fragen wir uns, „Wer hat das Problemgefühl eigentlich ausgelöst?“

- Nerds sagen: Die Politiker, die uns überwachen und zensieren wollen.

- Bürger sagen: Die Politiker, die uns überwachen und zensieren wollen.

- Politiker sagen (nicht): Die Bürger, die nicht genug Angst vor den Bürgern haben.

Nerds und Bürger sind sich einig, Überwachung und Zensur ist der Tod jeglicher Freiheit und die Garantie für ein totalitäres System. Das gilt nicht für alle Nerds und Bürger, es gibt Ausnahmen wie der Beitrag „Elternbündnis vernichtet Killerspiele öffentlich“ in der ZEIT zeigt. Die Politiker aber glauben, die Bürger würden sich nicht genug gegen Gefahren und negative Einflüsse jedweder Art schützen wollen. Die Politiker unterstellen den Bürgern und Nerds, sie wären diesen ein zensiertes Vollkaskoleben schuldig, ohne jedes Risiko. Das benutzen sie dann als Hebel, denn zugleich finden sie es natürlich toll, wenn sie die Kontrolle haben jeden Bürger jederzeit beliebig ausforschen zu können, ob er nicht vielleicht sogar eine Gefahr für sie selbst sein oder werden könnte. Politiker haben Angst vor Bürgern und Nerds und vertrauen ihnen nicht. Sie sagen sich: Vertrauen gut und schön, aber Kontrolle ist dreimal besser für den Machterhalt und vorhersagbare Wahlergebnisse. Das gilt nicht für alle Politiker, es gibt Ausnahmen wie der Beitrag „Norwegens Art, die Freiheit zu verteidigen“ in der ZEIT zeigen.

Die Politik säht Zwietracht und Mißtrauen indem sie den Bürgern unterstellt sie wären eine Gefahr für andere Bürger und man müsse sie vor sich selbst schützen. Im Zweifel eben mit drastischen Maßnahmen wie Wasserwerfern, Bundesnachrichtendienst, Internetzensur usw. Das ist der klassische Königsmechanismus nach dem Prinzip „Teile und herrsche!“. Ein sehr einfaches und sehr wirkungsvolles Prinzip, dass oft auch mit FUD erweitert wird, um die Bürger noch schneller misstrauisch gegenüber z.B. Ausländern, Schwulen, Lesben, Alten, Kindern, Jugendlichen, Männern, Frauen, Linken, Rechten, Hackern, und beliebigen anderen Gruppen zu machen. Aber ich weiche vom Kurs ab…

Fazit: Nerds und Bürger haben grundsätzlich unterschiedliche Sichtweisen als Politiker WAS das Problem ist. Zusammenführend kann man die Sichtweisen so wiedergeben, dass sich beide Gruppen grundsätzlich nicht mehr vertrauen. Das gegenseitige Vertrauen ist auf dem absoluten Nullpunkt. DAS ist das Problem und das Machtungleichgewicht zugunsten der Staatsmacht.

Die Kosten der Verschlüsselung überwiegen den Nutzen

Der Mensch entscheidet zwar selten rational, aber hin und wieder eben doch. Softwareinstallationen die sich über Stunden hinziehen und selbst mit bestem Willen und vielen gegoogelten Tutorials zu keiner Lösung führen, bringen den homo oeconomicus dann doch irgendwann hervor und lassen ihn durch wirtschaftliche Überlegungen (siehe auch Sisyphos) sein Tun einstellen.

Während die Kosten von Verschlüsselung klar auf der Hand liegen (Stundenlanges googeln nach Tutorials, nervige Installation von intransparenter Software, mühsame Konfiguration und stundenlanges Testen der Verschlüsselung der Kommunikation in Zielprogrammen), ist der Nutzen der Verschlüsselung in überhaupt keiner Weise nachweisbar.

In der Wissenschaft würde man sagen die Kosten sind offensichtlich, aber der Nutzen ist eine Hypothese, eine Aussage, deren Gültigkeit man für möglich hält, die aber nicht bewiesen oder verifiziert ist. Und diese Hypothese gilt nur so lange als Möglichkeitskonstrukt, bis sie entweder verifiziert oder falsifiziert wurde. Jemand der seine Kommunikation verschlüsselt kann nicht überprüfen, ob die Verschlüsselung ihn tatsächlich schützt, er muss darauf vertrauen – oder schärfer formuliert „dran glauben“ – das sie es tut bis verifiziert oder falsifiziert wurde, dass sie ihn tatsächlich schützt. Doch Glauben ist nicht wissen, und da fängt die Religion bereits an, pflegte mein Mathematiklehrer zu sagen.

Frage: Warum kann man nicht überprüfen bzw. verifizieren, ob Verschlüsselung schützt?

- Ist der Rechner bereits kompromittiert (was man ebenfalls als Laie nicht überprüfen kann), ist jegliche Verschlüsselung sinnlos, da jemand anderes die Kontrolle über den Rechner hat.

- Selbst wenn ich alles brav verschlüssele, so muss doch alles auch wieder entschlüsselt werden, damit ich es in Klartext lesen kann. Geschützt wird maximal der Transportweg der Nachricht, denn einmal bei mir angekommen wird die Nachricht in Klartext angezeigt für jeden der zu dem Zeitpunkt Gewalt über meinen Rechner hat. Ich kann aber nicht prüfen, ob nicht jemand andres meinen Rechner kontrolliert.

- Selbst die härteste Verschlüsselung setzt darauf, dass man auf seinem Rechner ein Geheimnis beschützen kann. Dieses Geheimnis ist der sogenannte PRIVATE KEY (letztlich auch nur ein Textschnippsel). Doch wie soll der Nutzer diesen Schlüssel schützen, wenn er nichtmal weiß wo er ihn denn finden kann und wie kann er kontrollieren, dass ihn niemand anderes bekommt?

- Letztlich sind ALLE Verschlüsselungen in determinierender Zeit knackbar, denn wer genügend Rechenpower hat, der kann mit einer sogenannten Bruteforce-Attacke einfach alle möglichen Schlüsselkombinationen durchprobieren. Klar das braucht ’ne Weile, aber wer weiß welche Rechenkraft den Regierungen heute schon in Geheimlabors zur Verfügung steht? Vom Quantencomputing hat man lange nichts mehr gehört, vielleicht funktioniert es längst.

- Daraus folgt der nächste Schluss: Da ich nicht mitbekomme, wenn mein Schlüssel geknackt wurde, kann ich auch nicht erfolgreich prüfen, ob ich noch sicher bin. Ich muss daran glauben das schon alles gut sein wird!

Antwort: Weil man nicht überprüfen kann, ob nicht etwa andere Wege den Zugriff auf die verschlüsselte Nachricht möglich machen, oder gar der Schutz vollständig geknackt wurde. Wer also mit Verschlüsselung beginnt, den kann man zu Recht als bestraft im Sinne von Sisyphos bezeichnen, denn dieser wurde für seine Renitenz dem Gott Thanatos gegenüber bestraft und auf Ewigkeit dazu verdammt, immer wieder einen Marmorblock einen Berg hinaufzubringen, der oben dann wieder herunterrollt. Sisyphos weiß nicht, ob es etwas bringt den Mamorblock nochmal hochzutragen, bis er es getan hat und dieser eben wieder herunterrollt. Doch das ist noch nicht das größte Problem der Verschlüsselung.

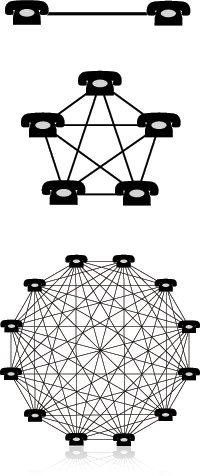

Der rein hypothetische Nutzen von Verschlüsselung unterliegt dem Gesetz von Metcalfe

Jeder der Verschlüsselung einsetzen möchte, kann das nur tun, wenn er sich mit seinen Kommunikationspartnern darauf geeinigt hat. Beide müssen zudem einen zueinander kompatiblen Standard zur Verschlüsselung verwenden. Es ist wie mit den Faxgeräten damals, ich kann nur jemandem etwas faxen, der ein ebensolches Faxgerät wie ich besitzt. Der Nutzen meines eigenen Faxgerätes steigt mit der Anzahl der potenziellen Kommuniationspartner die ein ebensolches Gerät besitzen. Die mathematische Gesetzmäßigkeit, die den Nutzen für den Einzelnen beschreibt ist Metcalfe’s Law. Wer das mit den Faxgeräten nicht nachvollziehen kann (liebe Digital Naives), der stelle sich das ganze eben mit Facebook oder studi.vz (gibt’s zwar nicht mehr aber war was Ähnliches) vor. Man nennt das auch den Netzwerkeffekt.

Jeder der Verschlüsselung einsetzen möchte, kann das nur tun, wenn er sich mit seinen Kommunikationspartnern darauf geeinigt hat. Beide müssen zudem einen zueinander kompatiblen Standard zur Verschlüsselung verwenden. Es ist wie mit den Faxgeräten damals, ich kann nur jemandem etwas faxen, der ein ebensolches Faxgerät wie ich besitzt. Der Nutzen meines eigenen Faxgerätes steigt mit der Anzahl der potenziellen Kommuniationspartner die ein ebensolches Gerät besitzen. Die mathematische Gesetzmäßigkeit, die den Nutzen für den Einzelnen beschreibt ist Metcalfe’s Law. Wer das mit den Faxgeräten nicht nachvollziehen kann (liebe Digital Naives), der stelle sich das ganze eben mit Facebook oder studi.vz (gibt’s zwar nicht mehr aber war was Ähnliches) vor. Man nennt das auch den Netzwerkeffekt.

Fazit: Ich fasse zusammen

Mein vorläufiges Fazit in diesem Trauerspiel sieht so aus:

- Verschlüsselung ist nicht die Lösung, weil Klartext nie das Problem war. Bürger (inkl. Nerds) und Staat sind in der tiefsten Vertrauenskrise ever. Beide Parteien streben deshalb nach mehr Kontrolle, doch nur der Partei an der Macht gelingt diese Kontrolle was zu noch mehr Misstrauen und Machtungleichgewicht führt. Und das ist das Problem. Ein soziales Problem, kein technisches.

- Verschlüsselung ist zu kompliziert. Niemand versteht was die GPGTools-Installation wirklich tut. Ich kann es nicht überprüfen, ich muss vertrauen bzw. glauben, das es funktioniert.

- Verschlüsselung ist zu teuer. Sie ist nicht etwa deshalb zu teuer weil die Kosten zu hoch wären, sondern weil der Nutzen nicht nachweisbar ist. Auch eine Verschlüsselung mit infinitesimalen (extrem geringen) Kosten wäre noch zu teuer. Damit scheitert sie wirtschaftlich am homo oeconomicus.

- Die Verbreitung der Verschlüsselung unterliegt Metcalfe’s Gesetz. Der Nutzen (der bisher rein hypothetisch ist) steigt mit der Anzahl der Teilnehmer. Doch die kritische Masse an Teilnehmern muss erst noch erreicht werden, wogegen jedoch Punkt 2 und Punkt 3 sprechen.

Die Kommentare sind eröffnet… jetzt dürft ihr mich bashen liebe Nerds…

Wie man das Problem lösen könnte

Update 13.7.2013

Schritt 1: E-Mail Programm wechseln & Skype für immer löschen

Wie die Diskussion in den Kommentaren unten ja zeigt, ist Nicht-Verschlüsseln derzeit leider auch keine Lösung. Also hilft nur sich verständliche Information dort zu holen wo sie verständlich zu finden ist, z.B. bei http://www.verbraucher-sicher-online.de.

Wie die Diskussion in den Kommentaren unten ja zeigt, ist Nicht-Verschlüsseln derzeit leider auch keine Lösung. Also hilft nur sich verständliche Information dort zu holen wo sie verständlich zu finden ist, z.B. bei http://www.verbraucher-sicher-online.de.

Unabhängig davon bleibt die höchst frustrierende Erkenntnis, egal wieviele Seiten man sich anguckt und wo man nach Verschlüsselung für sein Lieblingsmailprogramm guckt, es ist völlig sinnlose Zeitverschwendung sofern man nicht bereits eines der folgenden, als Alternativen gelisteten Mailprogramme nutzt, MUSS man sein Mailprogramm wechseln. Da die Microsoftprodukte offenbar (wie wir seit dieser Woche offiziell wissen; einige wussten es natürlich schon immer…) mit einer Spionagehintertüre versehen sind die selbst funktionierende Verschlüsselung (die aber leider sowieso nicht verfügbar ist) umgehen kann, ist eine Trennung davon ohnehin unausweichlich. Auch Skype kann man bei der Gelegenheit dann gleich mal für immer in der Mülltonne entsorgen und beim Rechtsklick auf das Mülltonnensymbol am Besten gleich die Befehlstaste gedrückt halten zum „Sicher entleeren“.

Unabhängig davon bleibt die höchst frustrierende Erkenntnis, egal wieviele Seiten man sich anguckt und wo man nach Verschlüsselung für sein Lieblingsmailprogramm guckt, es ist völlig sinnlose Zeitverschwendung sofern man nicht bereits eines der folgenden, als Alternativen gelisteten Mailprogramme nutzt, MUSS man sein Mailprogramm wechseln. Da die Microsoftprodukte offenbar (wie wir seit dieser Woche offiziell wissen; einige wussten es natürlich schon immer…) mit einer Spionagehintertüre versehen sind die selbst funktionierende Verschlüsselung (die aber leider sowieso nicht verfügbar ist) umgehen kann, ist eine Trennung davon ohnehin unausweichlich. Auch Skype kann man bei der Gelegenheit dann gleich mal für immer in der Mülltonne entsorgen und beim Rechtsklick auf das Mülltonnensymbol am Besten gleich die Befehlstaste gedrückt halten zum „Sicher entleeren“.

Auswahl an Alternativen:

- Apple Mail nutzen (Und hier warten wir mal besser ab bis Herr Snowden die nächsten Folien auspackt die dann Apple betreffen)

- Thunderbird nutzen

Man sieht, eigentlich bleibt nur exakt ein Weg übrig, bzw. man könnte auch sagen es ist ALTERNATIVLOS: Thunderbird nutzen. (Bleibt zu hoffen, dass Herr Snowden keine Folie zur Mozilla Foundation hervorzaubert.)

Schritt 2: GPGTools installieren & Enigmail Add-On für Thunderbird installieren ODER eben doch was anderes

Nachdem man seine gesamten E-Mail-Konten in Thunderbird umgezogen hat sollte man die GPGTools installieren. Auf die Generierung von irgendwelchen Schlüsseln kann man dabei verzichten. Das macht man später am besten aus Thunderbird heraus.

ODER man lässt sich mal erklären wie das Ganze mit S/MIME für iOS/OS X geht und folgt diesem Pfad.

Apps für’s iPhone

Die Apps im AppStore zum Thema sicher kommunizieren scheinen derzeit gute Geschäfte zu machen. Unter den Produkten im Bereich „Wirtschaft“ sind unter den TOP 20 allein drei Apps zum sicheren E-Mail-Verkehr. Interessant ist die Preisspanne von 0,00 € bis 44,99 € die mir mit bei den beiden Kandidaten zu 44,99 € eher übertrieben erscheint.

| E-Mail Apps | ||

|---|---|---|

|

|

|

| Chat Apps | ||

|

|

|

Quelle: Apple AppStore

Eine klasse Liste aller möglichen Lösungen rund um Desktop & Mobile bietet folgende Webseite namens https://prism-break.org/#en

Kleine Randnotiz: Sicherheit von elektronischen Autoschlüsseln

Update 28.7.2013: Einigen im Sicherheitsbereich forschenden Menschen aus Holland ist dann mal die sichere Verschlüsselung von elektronischen Autoschlüsseln interessant vorgekommen. Die fanden das so spannend, dass sich sich die Chips mal näher angeguckt haben. Und dann haben sie halt festgestellt, das das ja soooo sicher gar nicht ist.

Update 28.7.2013: Einigen im Sicherheitsbereich forschenden Menschen aus Holland ist dann mal die sichere Verschlüsselung von elektronischen Autoschlüsseln interessant vorgekommen. Die fanden das so spannend, dass sich sich die Chips mal näher angeguckt haben. Und dann haben sie halt festgestellt, das das ja soooo sicher gar nicht ist.

Gut das stört jetzt den die Nerds nicht, die wissen ja, Verschlüsselung ist die Lösung. Aber Porsche, Audi, Bentley, Lamborghini und den Volkswagenkonzern stört es halt ein wenig, dass die Forscher ihr Ergebnis dann auch noch mit anderen teilen wollten.

Zitat:

The scientists wanted to publish their paper at the well-respected Usenix Security Symposium in Washington DC in August, but the court has imposed an interim injunction. Volkswagen had asked the scientists to publish a redacted version of their paper – Dismantling Megamos Crypto: Wirelessly Lockpicking a Vehicle Immobiliser – without the codes, but they declined.

[…]

The scientists said it had probably used a technique called “chip slicing” which involves analysing a chip under a microscope and taking it to pieces and inferring the algorithm from the arrangement of the microscopic transistors on the chip itself – a process that costs around £50,000.

Und da rollt er wieder den Berg herunter der Marmorblock…

…auch wenn ich den Vergleich nicht mag, aber man fühlt sich an Aussagen wie „Kernkraft ist sicher!“ erinnert. Schützen tut die Verschlüsselung halt auch immer nur so lange, bis sie dann halt doch irgendwann geknackt ist. Die Schwachstelle scheint auch eher selten die Technik an sich zu sein, als vielmehr die unberechenbaren Veränderungen im Lauf der Zeit (z.B. schnellere Rechner, „Verlorengehen“ eines Masterkey für diverse Schlüssel, Leak der Konstruktionspläne, Neugierige Militärforscher, etc.).

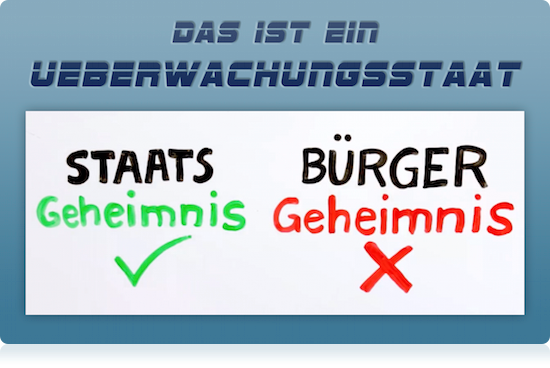

Überwachungsstaat, Was ist das?

Folgendes ziemlich umfangreiche Erklärvideo hat fefe in einem Blogpost verlinkt.

Ich fasse das mal kurz zusammen mit einem Bild aus dem Video – das auch gleich die Antwort auf die Frage gibt:

Update: Warum Frau Merkel nicht verschlüsselt telefoniert

Nun man könnte ja denken, das Staatsoberhaupt wird sich mal am besten zu schützen wissen und setzt den neusten Stand der Technik, den die Spionageabwehr so im Zauberkasten hat ein. Offenbar weit gefehlt! Denn wie man den Medien entnehmen kann, ist es der Kanzlerin ein wenig zu k o m p l i z i e r t. Oh und dann ist da noch folgende Liste von Nachteilen:

- Kryptofones haben eine schlechte Sprachqualität,

- es gibt leichte Verzögerungen bei der Übertragung

- wer verschlüsselt telefonieren will, braucht dafür einen Partner, der ein passendes Krypto-Handy besitzt,

- man braucht u.U. ein externes Gerät, dass erst mit dem eigentlichen handy gekoppelt werden muss,

- oh und europaweit sind sie natürlich untereinander nicht kompatibel die Kryptotelefone.

- Oh und fast vergessen, natürlich sind sie auch ultrateuer! (Depubplizierungsschutz PDF)

Klingt ja alles sehr convenient. Macht ja nichts Frau Merkel, da kann ich sie ausnahmsweise mal verstehen. Das ist das Gesetz von metcalfe, sie können halt nur mit sich selbst telefonieren wenn sie das einzige Telefon haben. Das französische Staatsoberhaupt hat leider kein Kryptotelefon? Und der chinesische Wirtschaftsminister auch nicht? Okay, dann faxen wir das mal besser, denn verschlüsselte E-Mail, damit kennen wir uns ja leider auch nicht aus und der Chinese nimmt ja S/MIME während der Guido Westerwelle ja auf PGP schwört. Na macht nix, Hauptsache die nächste Wahl wird auch wieder unverschlüsselt über das TV Gerät empfangbar sein. Und bis dahin hoffen wir mal, dass niemand die Schatten IT im Kanzleramt entdeckt, wäre ja schade wenn man nicht mehr mit der Bundesbank zusammen Dropbox nutzen kann für Gesetzesentwürfe und so.

Kurzer Zwischenstand

Ich krieg zunehmend meine Encryption ans laufen. Aber nur mit kontinuierlich großen Schmerzen und immer wieder krassen Rückschlägen. Heute zum Beispiel ist ein PGP-Key den ich schon länger für den Versand an eine Person verwendet einfach mal abgelaufen. Und zack plötzlich kann ich nicht mehr verschlüsselt was da hin senden.

Ich bin mir relativ sicher, dass die Integrität der Crypto 100% okay weiterhin wäre, bloss hat der Nutzer halt seinen Key mit einem vollkommen unnötigen Verfallsdatum versehen. Vermutlich könnte ich das Ding sogar durch zurückdrehen meiner Systemzeit austricksen. Aber Thunderbird dürfte DANN durch die Systemzeitmanipulation noch GANZ andere Probleme bekommen. Also lass ich das lieber.

Ein Verfallsdatum für Daten… gabs da nicht was von Ratiopharm? Äh dieses Internetradiergummi z.B.? Ich pack mich da echt nur an den Kopp. Zumal wenn es keinen offiziellen Timeserver gibt der das zentral checkt und dann in allen keyservern und clients invalidated, ist es eh für’n Arsch. Aber so ein Automatismus wäre auch gleich wieder fein angreifbar. =)

Neee, ich bin nicht begeistert. Wie gesagt so langsam frickel ich mich durch endlose trust key-chains und lerne, welche key-server mir das leben leichter machen. Ich hab jedesmal ein scheiß ungutes gefühl, das zugleich alle Kommunikationsverhältnisse (Netze wer mit wem kommuniziert) über die Trustchains quasi offengelegt werden. Ich lerne welche Leute anderen ihren Key signiert haben, von denen ich aber gar nichts wissen wollte. Ich bekomme Infos die eigentlich privat sein sollten.

zugleich weiß ich dass ich bei einigen Leuten garantiert nicht ernst genommen werde, wenn ich meine Kommunikation mit ihnen nicht per crypto schütze. Und ich will das auch. Aber es ist PITA. Es ist inconvenient au maximum. Es ist fehleranfällig und einfach nervig anstrengend. Mails an neue Personen zu versenden bedeutet auf die Suche nach Keys zu gehen und nicht einfach „Senden“ klicken. Klar das ist dem inhärenten Prinzip der asymmetric keys geschuldet, aber es ist auch nerv.

Wenn man sich dann auch noch die hardcore encrypter anschaut und wie lang es dauert bis denen ihr Zeug aus der Vergangenheit um die Ohren fliegt… dann… *seufz*

Quelle: Defcon 21 – De-Anonymizing Alt.Anonymous. Messages (Depublizierungsschutz)

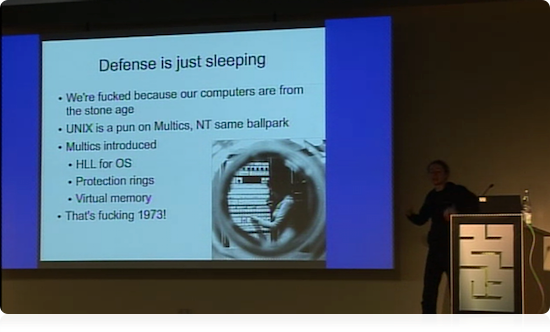

Post-30c3 Update

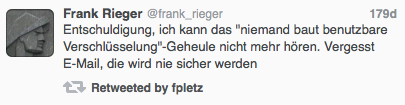

Jo, der Congress hat ja viele unschöne Dinge in Sachen Notwendigkeit des Selbstschutzes hervorgebracht. Zu meiner Überraschung war da auch eine deutliche Resignation bei CCC-Granden wie Frank Rieger zu verspüren, der sich jetzt fast lieber der Gartenarbeit oder irgendwas mit Holz zuwenden möchte. In dem Zusammenhang fand ich einen tweet von ihm ganz nice:

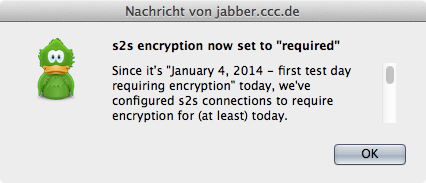

Was ist das nun? Resignation oder Aufruf zu was Neuem? Ich werde nicht ganz schlau draus. Offenbar ist die Folge jedoch erstmal mehr Crypto. q.e.d. siehe Jabber Server:

In meiner Twitter Timeline tauchen mehr und mehr Leute auf, die Screenshots posten, wie sie grade reihenweise ihre Mail-Accounts zu machen und alles löschen.

E-Mail fand ich schon immer unzureichend broken by design und die Mailclients waren noch viel dämlicher, weil wichtige soziale Funktionen bis heute fehlen, und sowas wie BCC nur von gefühlten 1 Prozent der Leute beherrscht wird. Von daher ich würde mich freuen wenn E-Mail jetzt endlich mal so richtig ins Gras beißt. Bei DE-Mail (Video) hat das ja schon gut geklappt das kaputt zu machen. Doch danach braucht man halt einen sinnvollen Ersatz, der jetzt nicht grade auf Briefpost beruht. Weil das hat ja der Foschepoth schön kaputt gemacht mit seinem Beitrag „Die Bundesrepublik – das am meisten überwachte Land in Europa“ (1152 MB Video) zum Jahresausklang.

Ich habe auch den Eindruck, wir sitzen mittlerweile auf so einem Riesenberg an Legacy-Codebasis in unsren Operating Systemen, dass da keiner mehr den Finger für ins Feuer legen kann, das nicht Spyware drin ist oder reinkommen kann. Hinzu kommt lustige Firmware allerorten z.B. im Keyboard, oder so feinen Attackvektoren wie z.B. Apple-Netzteilen. Alles echte Ingenieurskunst.

Auf dem 27c3 hielt Andreas Bogk einen tollen Vortrag mit dem Thema „Why we will have more secure computers – tomorrow“ (Video). Mir scheint, es wird wirklich langsam Zeit, dass sich das mal durchsetzt. Mathematisch bewiesene Korrektheit für Rechner und OS als Engineeringgrundlage.

Also eigentlich müssten wir das zuerst machen, und dann eine neue Kommunikationslösung die ausschließlich auf unknackbaren One-Time-Pads beruht. Vielleicht könnten wir es erstmal reduzieren auf eine Hardware + Software die AUSSCHLIESSLICH für sichere Kommunikation brauchbar ist. Keine Filme, komplexe Programme usw, sondern erstmal wirklich NUR sichere Kommunikation und sicheres Display dieser Info. Paar Schritte zurück zu den textbasierten Systemen wie damals die BBS-Boxen und erstmal wieder reine Info über den Draht schieben statt die Grafikkarte mit Werbespots beim Energie verbrennen zu beschäftigen mit 3D-Kack-Ads. Back to the roots. Downsizing in Sachen Kommunikation. Viele leiden eh an Information-Overload. Erstmal wieder sichere Kommunikationsinfrastruktur bauen. Vielleicht als Mesh-Netzwerk mit eigenen LTE-Masten auf dem Hausdach statt wie damals noch den TV-Antennen. Keine Ahnung. Bin auch immer noch sprachlos.

Aber eigentlich ist ja alles toll, meine gefühlte Sicherheit ist jetzt deutlich besser und so richtig ordentlich hoch seit ich Mails mit PGP verschlüssele. Der gefühlte Komfort bei jeder Schlüsselserver-Such-Orgie ist auch wie man das erwartet so richtig schön mies. Also alles in Butter eigentlich, 2014 kann kommen. Cheers!

Update: Wir schreiben das Jahr 2013, Webmail Dienstleister führen SSL/HTTPS-only ein… wait, whut?

Scheint so, als ob einige E-Mail-Dienstleister, wie z.B. Web.de und GMX.de ihre Kunden derzeit darüber informieren, aus SSL-only Verbindungen umzustellen für ihre Mailclients.

Endlich tut mal wer was für mehr gefühlte Sicherheit, Elternteile rufen endlich besorgt ihre Kinder an… Dass es sich lediglich um Transportsicherheit und nicht Verschlüsselung auf dem Server oder gar im Client handelt, wird natürlich nicht groß erwähnt. Gefühlte Sicherheit eben. Von TLS 1.2 für die Webclients steht z.B. auch nirgendwo was.

Die Telekom meint dazu:

Auf die Frage, warum erst jetzt die SSL-Verschlüsselung durchgehend erzwungen werde, erklärte Obermann, dass das gestiegene Problembewusstein im Zuge der NSA-Nachrichten diesen Schritt möglich gemacht habe.

Quelle: E-Mail Made in Germany, heise

Nun denn, 2014 wird das Jahr der gefühlten Sicherheit. Da bin ich mir gefühlt ganz sicher!

Tails – kleiner Lichtblick an der Cryptofront

Tails, The Amnesic Incognito Live System:

Tails ist ein Live-Betriebssystem, das Sie auf auf vielen Computern von einer DVD, einem USB-Stick oder einer SD-Karte aus starten können. Es zielt darauf ab Ihre Privatsphäre und Anonymität zu bewahren und hilft Ihnen:

das Internet anonym zu nutzen und Zensur zu umgehen;

alle Verbindungen zum Internet werden zwingend durch das Tor Netzwerk geleitet;

auf dem verwendeten Computer keine Spuren zu hinterlassen, sofern Sie es nicht ausdrücklich wünschen;

kryptographische Werkzeuge auf dem aktuellen Stand der Technik zu benutzen um Ihre Dateien, E-Mails und Instant-Messaging-Nachrichten zu verschlüsseln.[…]

Tails ist ein vollständiges Betriebssystem, das direkt von einer DVD, einem USB-Stick oder einer SD-Karte aus genutzt wird, unabhängig von dem auf dem Computer installierten Betriebssystem. Tails ist Freie Software und basiert auf Debian GNU/Linux.

Tails beinhaltet verschiedene Programme, die im Hinblick auf die Sicherheit vorkonfiguriert wurden: einen Instant-Messaging-Client, ein E-Mail-Programm, ein Office-Paket, einen Bild- und Audioeditor etc.

Videoanleitung E-Mail-Verschlüsselung einrichten auf dem Mac mit GPG & Mail

Update: Aus aktuellem Anlass. Grade mitbekommen.

PGP im Browser…

…gibt es eigentlich eine schlechtere Idee? Das frage ich mich grade wenn ich diesen Vortrag hier zu „PGP für Webmail“ sehe.

Warum ich das Kacke finde? Ganz einfach, weil es aus meiner Sicht reines SnakeOil ist… „gefühlte Sicherheit“, mehr nicht. Wenn wir verschlüsseln, dann doch wohl, weil wir der uns umgebenden IT-Infrastruktur nicht mehr trauen.

Dazu zähle ich auch meinen Rechner und sein komplexes Betriebssystem inklusive des Browsers, der zumindest auf dem Mac das Webkit-Framework benutzt, das vom OS kommt. Lustigerweise kommt das Kernelmodul, das die Tastatureingaben (Text) verarbeitet auch vom Betriebssystem und die Zwischenablage kommt auch vom Betriebssystem und das Textrendering kommt auch von Betriebssystem und man mag das glauben oder nicht, wer KeyChain nutzt… hey… Überraschung… kommt auch vom OS.

WENN ich also verschlüsselt Nachrichten schreiben will sind aus meiner Sicht folgende Dinge unabdingbar:

- Eine separate Tastatur PER KABEL (in Apple Keyboards kann sniffing sogar in der Firmware überleben)

- Eigene Kernelextension/Treiber für externes Keyboard, die sich im besten Fall nicht als Tastaturinputdevice per USB anmeldet, denn über die OS Extension könnte man prima jeden Keystroke ausleiten

- Menschen sind faul, ruck zuck ist daher cmd-C und cmd-V gedrückt für Texte die in eine Nachricht sollen. Die Zwischenablage ist eigentlich der beste Ort zum Powersniffen.

- Nun ja, selbst wenn wir diesen Kram jetzt irgendwie abstellen könnten… was eher unwahrscheinlich ist, kompromittiert uns spätestens das CoreText-Rendering von OS X. Jeder geschriebene Text wird durch das Font-Renderingsystem geschoben, das den Text darstellt.

- Okay, gehen wir mal davon aus wir würden das selber implementieren… dann wird der Kram irgendwann von der GPU in ein bitmap verwandelt und zum Bildschirm gesendet. Der Inhalt dieses Bildschirms kann man simpel mit einem Bildschirmfoto von der Kommandozeile aus abgreifen. Da lasse ich als Sniffer dann hinterher bissel OCR drüberlaufen und gut.

- Gehen wir mal davon aus das alles könnten wir abstellen… bleibt noch die Speicherung des privaten Schlüssels auf dem Gerät. Weil den braucht man ab und an leider. Nun, welcher Ort wäre sicherer als mein Rechner zum speichern eines privaten Schlüssels, z.B. KeyChain. Bloss das der Schlüsselbund vom OS auch nicht in unserer Hand liegt. Wer den private Key hat, braucht keinen der oben genannten Attackvektoren überhaupt probieren.

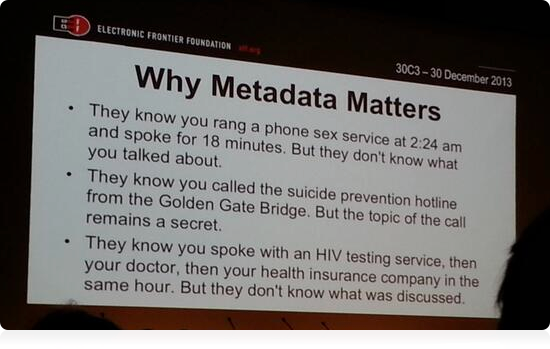

- Und selbst wenn wir dennoch all das abstellen könnten… könnte man an der Transportroute wie derzeit Nachrichten (per Mail) übermittelt werden und den Metadaten die dabei anfallen, sehr, sehr viel rauslesen. (Siehe nachfolgende Abbildung)

Quelle: Fast 5000 Retweets von @pinkflawd’s tweet

Stammt aus Vortrag von Kurt Opsahl: „Through a PRISM, Darkly“

Fazit, das ist meiner Ansicht nach alles ganz großer SnakeOil-Bullshit von Leuten die berühmt werden wollen. Leute die sich mit dem Thema Security beschäftigen, weil sie damit Aufmerksamkeit bekommen können. Wer das ernsthaft betreiben würde, der würde genau diese Fragen stellen und auch versuchen darauf Antworten zu finden: Wo überall kann die Info unverschlüsselt abgegriffen werden? Wo kann sie verschlüsselt abgegriffen werden aber der Private Key kann abgegriffen werden? Wie schütze ich den gesamten Input-Processing-Display-Ablauf? Wie sichere ich also kurz gefasst die Integrität meiner Nachricht BIS ZUM VERSAND UND DARÜBER HINAUS AUF BELIEBIG VIELE JAHRE?

Mein Vorschlag

Mein Vorschlag wäre eine dedizierte Texteingabe und Verschlüsselungs-/Entschüsselungshardware (externes Gerät mit Tastatur und z.B LCD- oder eINK-Panel als Display), auf dem die Nachrichten verfasst, verschlüsselt, entschlüsselt und angezeigt werden. Lediglich für den Versand oder das Empfangen von Nachrichten, wird eine Transport-SD-Karte aus dem Gerät genommen, die vercrypteten Daten die gesendet werden sollen werden rausgesendet, die vercrypteten Daten die empfangen wurden werden auf die Karte überspielt. Das Gerät wird mittels AirGap während der gesamten Benutzung vom Netz getrennt betrieben. Alle Schlüssel und die Vercryptung per OTP finden auf dem Gerät statt. Man muss dieses Gerät klauen genau wie die Enigma, wenn man an meine Nachrichten will. Wie man das eINK-Display vor Abstrahlung schützt gegen die chinesischen WLAN-Bügeleisen ist dann noch rauszufinden.

Für die Ver-/Entschlüsselung machen aus meiner Sicht ausschließlich One-Time-Pads (OTP) Sinn, da alle bisherigen Cryptoverfahren auf Berechnung beruhen und somit mit genügend Rechnenpower einfach durch Rechnen geknackt werden können, z.B. auch wenn plötzlich ein neuer superschneller Rechner erfunden wird der zufällig mit Quantencomputing arbeitet. Ich will aber nicht in 30 Jahren von geknackten Nachrichten überrascht werden, nur weil jetzt jemand schneller rechnen kann ihr Security-Idioten!

Und hört auf damit einfache Security zu versprechen. Entweder man meint das ernst, dann werden Botschaften in einem Gerät abgefasst dessen Processing-Integrität nicht so mal eben verletzt werden kann, oder man lässt es besser bleiben und wendet sich dem Auspendeln von Sicherheit zu bei Räucherkerzen und feinstem Security-Koks.

TIL: Clean Slate

Also das was ich da eben vorgeschlagen habe nennt man wohl „Clean Slate“-Ansatz. Und andere vertreten genau diesen Ansatz und sagen ebenfalls „Computern kann man nicht vertrauen“. Diese nicht gegebene Vertrauenswürdigkeit soll in Deutschland sogar durch ein Grundrecht auf Gewährleistung der Vertraulichkeit und Integrität informationstechnischer Systeme von staatlicher Seite zugesichert und eingeräumt werden.

Ich bleib weiterhin dabei, jeder der euch erzählt, du musst nur diese eine Software nutzen dann wird alles gut, ist ein Riesenarschloch! Er hätte besser geschwiegen, denn andere in vermeintlicher (oder auch gefühlter) Sicherheit wiegen ist fast noch schlimmer als den Mund zuhalten und sie sich selbst zu überlassen.

Aus aktuellem Anlass

Da heise.de grade schreibt, dass man am einfachsten in die Extremisten-Datei der USA reinkommt, wenn man TOR nutzt, verlinke ich das hier nochmal für Euch. Einfach klicken und schwupps seid ihr drin. Ist ganz easy! Da jeder Nicht-US-Bürger prinzipiell ein Verdächtiger Extremist ist, hilft man damit lediglich die Datenbank sinngemäß zu vervollständigen. Und Fehler beheben und Lücken schließen, das liegt uns Deutschen ja schließlich in den Genen, da helfen wir gerne, wenn es um Listen führen und Namenslisten erstellen geht. Da haben wir auch einen – wie man in den USA gerne sagt – Track Record vorzuweisen.

Zitat aus heise.de:

Wer sich im Internet mit Anonymisierung beschäftigt, also etwa nach den Tools „Tails“ oder „Tor“ sucht, wird bei der NSA als „Extremist“ vermerkt und bespitzelt. Das soll aus dem Quelltext der NSA-Software XKeyscore hervorgehen.

Ach so… wenn man es den lustigen Internetmithörern bissel schwerer machen möchte kann man hier mal reingucken. Am besten in Kombination mit diesem heise security Hinweis „XKeyscore analysiert und sabotiert“ einsetzen.

Der selector-Quelltext.

PGP stirbt jetzt nicht direkt…

…aber so wie es aussieht, wird es niemand ausser den Nerds weiter nutzen wollen. Denn Google und Yahoo haben sich bereits dagegen entschieden schreibt Matthew Green (cryptographer and research professor at Johns Hopkins University) in „A Few Thoughts on Cryptographic Engineering“.

Ich zitiere:

- […] PGP keys suck […]

- PGP key management sucks […]

- No forward secrecy […]

- The OpenPGP format and defaults suck […]

- Terrible mail client implementations […]

Pretty easy Privacy

Neuer Anlauf „Pretty easy Privacy“ will PGP einfach machen.

Hier gibt es einen Vortrag dazu… nicht von dem Schweizerdeutsch des Einführenden abschrecken lassen, das wird dann verständlich, nach paar Sekunden.

bettercrypto.org

Das hier finde ich eine schöne, hilfreiche und unterstützenswerte Neuerung: bettercrypto.org – ein guide wie ich meinen Kram sicher mache (als PDF).

Die SSL/TLS Hölle, ein Bericht

Unter der headline „ffs ssl“ hat mal der Andy Wingo sehr schön zusammengefasst (Depublizierungsschutz) was für übel riechender Haufen die doch so einfache Verschlüsselung von Webseiten darstellt, ob jetzt mit TLS oder dem abgebrannten SSL-Stack. Noch schöner, er beschreibt, einmal detailliert den Vorgang, eine Webseite sicher zu machen. Hach! Da geht mir das Herz auf, wie schön einfach das ist! Gut, dass wir Verschlüsselung so einfach gemacht haben. Mit seiner Beschreibung kann das jetzt quasi meine Oma im Schlaf, die muss nur immer RETURN tippen, voll easy. Ich denke in Kürze sollte das ganze Web eine supersichere, grüne, frisch duftende Blümchenwiese sein. Es kann sich nur noch um wenige Tage Wartezeit handeln.

Symbolbild & -text zum Thema: Ad Scopum Licet Aegre et Frustra by Gabriel Rollenhagen

ad – to, towards

scopus – goal, target

licet – however, although

aegre – painfully, with difficulty

et – and

frustra – in vain, for nothing

volvo – roll

donec – until

attingo – touch, reach

possum – can, be able

moles – mass, bulk

revolvo – roll back

tamen – yet, still

Yosemite… nach der Installation Bugfixing…

Hier.

Screen Protection

Für den eigenen Bildschirm – vor allem für Bahnfahrer – wäre sowas hier eine tolle Lösung. Den Bildschirm mit Polarisationsfiltern bekleben. Natürlich kann man dann immer noch mitgucken, wenn man z.B. eine Brille hat mit drehbaren Polarisationsfiltern, damit kann man dann einfach den richtigen Winkel reindrehen. Aber mal ein netter Versuch die Displaykompromittierung zu bekämpfen.

SecNerd Sniping

Note-2-Self: Falls ich mal wieder Leute treffe, die außer ihrer kryptischen Begriffe, die sie nur in einer unverständlichen Mischung aus Deutsch, Englisch und Informatik/Mathematik-Kauderwelsch entäußern können.

Quelle: https://xkcd.com/356/

Jetzt fehlt mir nur noch das entsprechende Sniping-Puzzle, das am besten eine Mischung aus Deutsch, Englisch und Informatik/Mathematik-Kauderwelsch enthält, damit der SecNerd es auch versteht.

Neustes Betätigungsfeld dieser Spezies ist übrigens der Bereich Blockchain und $Coin wobei „$Coin“ hier für eine beliebige selbstgebasteltes „Währung“ oder Hackzeugs steht, das Blockchain-Technologie (P2P-Dezentralität, Proof-of-Work-Crypto einer globalen Transaktionsliste + Nutzlast) einsetzt, z.B. BitCoin. Denn merke: Jeder SecNerd will etwas abhaben von der Coolness eines Satoshi Nakamoto. Die Blockchain ist also das neue Koolaid und mit möglichst viel unverständlichem Geschwurbel solange es noch kein anderer kennt, kann der SecNerd sich selbst als erhabene Wissensfigur wahrnehmen. Diese Gelegenheit lässt kaum ein SecNerd aus!

Endpoint Security

Schön das das mal wer laut sagt. Die ganze Krypto die man sich so zulegt ist eben halt nur so sicher, wie die einfachste Umgehung dort wor die nachricht ankommt und gelesen wird. Man nennt das die Endpoint Security. Ende-zu-Ende-Verschlüsseln ist toll, aber wenn das eine Ende (z.B. auch die Quelle der Information) bereits abgehorcht wird, in Fachkreisen auch Quellen-TKÜ genannt, dann nutzt die ganze hübsche Krypto halt nix mehr. Als wunderbare Endpunktquellen kommen da so Sachen in frage wie z.B. ein altes ungepatchtes OS mit Lücken so groß wie im Schweizer Käse, kaputte Browser, abstrahlender Bildschirm, trojanisiertes TextRendering-Framework, Keylogger, aufzeichnende Mikrofone, Wifi, etc. pp.

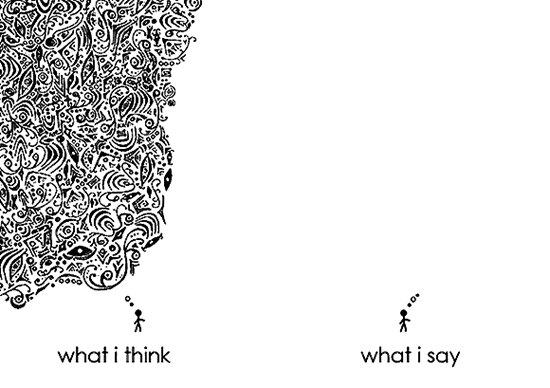

Freie Meinungsäußerung

Source: vampykatty.deviantart.com

Cloud Speicher

Re:publica 2015 Talks

Mein Lieblingstalk von der Republica 2015. Aus meiner Sicht auch der wichtigste Talk der Republica neben dem von Mikko Hypponen „Is our online future worth sacrificing our privacy and security?“ der prima erklärt

Source: re:publica 2015 – Cory Doctorow: The NSA are not the Stasi: Godwin for mass surveillance

How to turn 2FA (Two-Factor Authentication) on

Neue Webseite zur Aufklärung & Promotion gibt es hier…

Hackers are more sophisticated than ever and passwords alone are not secure. Two-factor authentication (2FA) is an additional layer of protection beyond your password. It significantly decreases the risk of a hacker accessing your banking, shopping, social media or other online accounts by combining your password (something you know) with a second factor, like your mobile phone (something you have).

Many of the world’s largest websites have made 2FA readily available from the security settings of your online accounts, but it’s up to you to turn on this free feature. This ultimate guide will help you Turn It On and keep hackers out.

…to be continued…

Why do I blog this? Weil mich die selbstgerecht erscheinende Art der Nerds, es sei alles nur ein Problem von „RTFM“ und der dumme User selbst schuld, großflächig ankotzt und weil viele tatsächlich glauben sie könnten ein gesellschaftliches bzw. soziales Problem (Machtungleichgewicht, Vertrauenskrise) technisch lösen durch Verschlüsselung. Ich habe hier nichtmal alle Argumente gegen Verschlüsselung angeführt, da gibt es noch einige mehr, die sind aber gar nicht nötig aufgeführt zu werden denn die vier Punkte reichen meiner Ansicht nach vollends aus um Verschlüsselung als Problemlösung für lange Zeit zu entmystifizieren. Um genau zu sein so lange bis der hypothetische Nutzen verifiziert ist.

1. Verschlüsselung ist nicht nur E-Mail-Verschlüsselung: es gibt durchaus Verschlüsselung, die einfach ist und mittlerweile einfach geworden ist. HTTPS funktioniert z. B. sehr gut. Es ist zwar nicht perfekt, aber es gibt durchaus Dinge, die ich ohne verschlüsseltes HTTP garantiert nicht machen würde. Off-the-record (OTR) (auch im Adium Messenger) ist extra so konstruiert, dass sie leicht ist. Es gibt sogar einen Vorlesungsmitschnitt der Entwickler, in der sie die Wichtigkeit der Einfachheit für die Verbreitung dieser Technologien betonen. Auch Dateiverschlüsselung lässt sich ganz gut durchführen. PGP und GnuPG funktionieren meiner Ansicht nach auch ganz gut, allerdings unter Linux oder mit Enigmail und Thunderbird unter Windows.

2. Der Abschluss: Ich bin Diplom-Psychologe und habe es geschafft. Was sagt uns das? Nach der verqueren Argumentation vielleicht, dass ich nicht zu schlau bin, aber vielleicht auch, dass Abschlüsse nicht alles im Leben sind oder Ingenieure auch nicht mehr das sind, was sie einmal waren: denn dem Ingenieur ist nichts zu schwör ;-)

3. Die Ausführungen zum Nutzen finde ich etwas verquer: das Nichtfunktionieren als erstes Argument anzuführen und dann darauf zu verweisen, dass es gar nicht wichtig ist, sondern Nutzen als Wirtschaftsinformatiker natürlich ganz anders sehen als Informatiker (der ich nicht bin). Ich habe aber eine solide kaufmännische und wirtschaftliche Ausbildung – kann diese Argumentation aber gar nicht nachvollziehen. Außerdem: sollte bei der Nutzenberechnung nicht der Dr. Ing. gezogen werden – ist doch der höhere Abschluss. Oder kennen Ingenieure den Begriff Nutzen evtl. auch nicht?

4. Ok. Die Installation hat nicht funktioniert. Da gehe ich einfach mal nicht drauf ein, da ich Apple OS nicht kenne. Vielleicht funktioniert da sonst alles sofort und ohne Probleme – vielleicht.

5. Das Keyserver und dessen Protokoll ist nicht proprietär. https://tools.ietf.org/html/draft-shaw-openpgp-hkp-00 Wieder ein Beleg dafür, dass Abschlüsse nicht zum Rechthaben per se berechtigen.

6. Warum Verschlüsselung nicht zum default wird. Hmm: vielleicht weil man dann lauter Fehlermeldungen bekäme, wenn man „normale“ E-Mails verschicken möchte. Mein Auto schnallt mich auch nicht automatisch an, obwohl die Gurte installiert sind.

7. Die Problemdefinition ist durchaus das Problem. Es geht bei Verschlüsselung nicht nur um staatliche Überwachung, auch wenn das jetzt natürlich häufig nur so dargelegt wird. Wenn man sich anschaut, wo Verschlüsselung eingesetzt wird, wird das auch klarer. Ärgerlich, wenn ein Rechner gestohlen wird, auf dem sich sensitive Daten befinden und dieser nicht verschlüsselt ist. Schön, wenn eine verschlüsselte, unterzeichnete E-Mail (wenn auch vielleicht in einer proprietären Firmenumgebung) mehr Klarheit über Echtheit der Nachricht gibt. Schön, wenn ich Online Banking nutzen kann und mein Geld dort ankommt, wo es hin soll. Schön, wenn Chats ganz einfach OTR-verschlüsselt sind.

Nun natürlich die Frage: sind die eigenen Daten auf dem Notebook so wichtig, dass man sie verschlüsseln sollte? Kommt darauf an. Ich möchte nicht, dass andere ungewollt meine Fotos sehen, meine Musik hören, meine Texte und E-Mails lesen können. Vielleicht wird jemand, der meinen Rechner stiehlt, die Festplatte formatieren, vielleicht auch nicht. Vielleicht wird jemand meine gekaufte Musik in Tauschbörsen stellen, was mir eventuell Ärger verursachen will, vielleicht auch nicht. Ist meine Kommunikation wirklich so unwichtig, dass sie jeder mitlesen können sollte? Und zum Kommunizieren gehören immer zwei und Menschen möchten kommunizieren. Wer ein Bedürfnis nach Privatsphäre hat, steht dann häufig zwischen den Stühlen: unsicher kommunizieren oder sicher nicht kommunizieren (Watzlawick spare ich an der Stelle mal).

Gleichzeitig sind E-Mails, E-Mail-Adressen, Fotos auch häufig gemeinsame Produkte. Bloß, weil ich kein Problem damit habe, diese öffentlich zu stellen, muss dies für andere Beteiligte nicht gelten. Ich persönlich habe gelernt, die Interessen anderer zu wahren, auch wenn damit für mich Aufwand verbunden ist.

8. Wenn der Rechner kompromittiert ist, ist fehlende Verschlüsselung nicht unbedingt das Hauptproblem. Passwörter können abgegriffen, E-Commerce-Aktivitäten umgebogen werden, es ist wahrscheinlich, das finanzieller Schaden entsteht. Oder der Rechner wird Teil eines Botnetzes. Die Nachrichten sind auch geschützt, wenn der private Schlüssel kennwortgeschützt ist und verschlüsselt erhaltenen Nachrichten nicht entschlüsselt abgelegt werden, was in den mir bekannten Konfigurationen nicht der Fall ist

9. Es lässt sich durchaus überprüfen, ob ein Rechner kompromittiert ist. Und wenn man das nicht selber kann, kann man Hilfe in Anspruch nehmen. Das Internet ist öffentlicher Raum und ich trage auch eine Verantwortung dafür, dass diese Infrastruktur funktioniert. Ich kann auch nicht überprüfen, ob mein Auto einwandfrei funktioniert. Wenn ich allerdings befürchten würde, dass jemand daran etwas manipuliert hat, sollte ich nicht damit fahren, bis ich das überprüft haben lasse.

10. Der private Schlüssel ist eine Datei, die zusätzlich durch ein Passwort bzw. eine Passphrase geschützt ist. Dadurch ergeben sich zwei Ansätze: a) ich sollte generell dafür sorgen, dass keine Dateien unkontrolliert von meinem Rechner abfließen b) ich sollte geltende Passwortregeln beachten und mein Wissen dazu auch regelmäßig aktualisieren (vor 100 Jahren war ein Bartschloss vielleicht sicher, heute muss für die entsprechende Sicherheit mehr getan werden und IT-Innovation ist nun einmal ein bisschen schneller)

11. Ok: vielleicht sind Verschlüsselungen tatsächlich knackbar. Vielleicht stimmen die Zeitangaben, die zum Knacken angegeben sind, nicht. Vielleicht existieren Abkürzungen. Vielleicht leben wir aber auch in der Matrix und andere haben ohnehin schon Vollzugriff auf unser Gehirn ;-) Vielleicht sollte man sich (vor allem als Akademiker im naturwissenschaftlichen Zweig) einfach an das Bewiesene und Beweisbare halten – und: vermutlich braucht Verschlüsselung immer mehr Zeit als keine. Und einmal ganz ehrlich: wenn Verschlüsselung schon knackbar ist, ist dann eigentlich wirklich sichergestellt, dass nur Dienste darüber Bescheid wissen? Dann müssen neue Algorithmen her, aber es ist nicht schlecht, schon einmal die Schnittstellen eingerichtet zu haben.

12. Metcalfe Gesetz: ich habe kein Smartphone, kann daher viele Messenger nicht nutzen, da keine Desktopvarianten existieren. Komischerweise erhalte ich immer wieder den Hinweis, dass ich mir einfach eines kaufen müsste. Vor ein paar Jahren waren Smartphones auch selten, E-Mail-Verschlüsselung ist momentan selten. Abwarten …

Zum Fazit: vier Thesen und meiner Meinung nach vier Denkfehler:

1. Verschlüsselung ist nicht die Lösung, weil Klartext nie das Problem war:

Es geht nicht nur um Staat und Bürger. Bloß, weil niemand in der Nachbarschaft die Türen richtig abschließt, muss ich das nicht übernehmen. Der Staat in der Wohnung ist unwahrscheinlicher als andere Unbefugte, ein Schloss macht es aber beiden etwas schwerer.

2. Verschlüsselung ist zu kompliziert: Verschlüsselung ist mehr als GPGTools. Wenn eine suboptimal programmierte Anwendung der Beweis wäre, dass etwas nicht funktioniert, dürfte es keine Computer und vor allem keine Textverarbeitung geben ;-)

3. Verschlüsselung ist zu teuer. Die Ausführungen zum Nutzen erscheinen mir äußerst laienhaft und extrem hinterfragungswürdig. Der Kaufmann in mir sagt, dass da noch einmal nachgerechnet werden sollte.

4. Die Verbreitung der Verschlüsselung unterliegt Metcalfe’s Gesetz. Bisher hat sich die breite Verschlüsselung im E-Mail-Bereich noch nicht durchgesetzt. Aber was ist mit De-Mail und anderem? Wenn der Staat von mir verlangt, verschlüsselt zu kommunizieren, um bestimmte Dinge zu tun, sollte ich das vielleicht nicht auch bei anderen Dingen tun? Und wenn De-Mail nicht so prickelnd ist und Geld kostet: gibt’s da vielleicht nicht Alternativen.

Abschließend: ich muss definitiv zu viel Zeit haben, dass ich diesen Post, der mich auf verschlungenen Wegen erreicht hat, überhaupt kommentiere.

@Sven: Danke für den Kommentar, gut dass du „zuviel“ Zeit hast. Eine kleine Entgegnung:

zu 1) Ich meinte auch nicht nur E-Mail-Verschlüsselung, aber da scheint es besonders kompliziert und für die gängisten Mail-Clients gibts es keine oder nur sagenhaft schlecht zu konfigurierende Lösungen.

zu 2) Ich will keine Titelschlacht. Das ist mir auch nicht wichtig. Nur wenn man Journalisten vorwirft die seien zu doof, dann sollte man es auch mir vorwerfen. Danke dass Du das jetzt nochmal getan hast. Ist auch ein guter Argumentationsstrang mit „Ingenieure sind auch nicht mehr das was sie mal waren.“ also die Linie „Die anderen sind halt zu doof.“ statt „Hmm, vielleichtist es doch zu kompliziert.“ zu fahren.

zu 3) Natürlich kann ich auch rein mit Argumenten des Marketing vorgehen und sagen, „Hey, der Nutzen ist doch da, denn die gefühlte Sicherheit geht nach oben.“ So kann ich natürlich auch anfangen zu rechnen. So gesehen hat Verschlüsselung einen nachvollziehbaren Nutzen, der anwendende mensch fühlt sich besser.

zu 4) Die Installation hat sogar prima funktioniert. Lies nochmal!

zu 5) Es kam eine proprietäre App mit, die irgendwelche Schlüssel in einer eigene Architektur auf dem Rechner abgelegt hat. Von einem Server hab ich gar nichts mitbekommen… eventuell wegen der Intransparenz bei der Installation?

zu 6) Nicht alles was hinkt ist ein Vergleich. Ein modernes KFZ hat Sicherheitssysteme die aktiv sind OHNE Zutun des Nutzers. Man muss den Gurtstraffer nicht extra einschalten, auch der Airbag wird nicht per Hand scharfgeschaltet. E-Mail-Programme kommen momentan ohne Gurtstraffer, Airbag und Gurt. Das ist die Lage.

zu 7) Wir gehen mal der Einfachheit davon aus, dass man lediglich seine Kommunikation schützen möchte, Fotos auf der Platte und andere Firmendaten seien mal außen vor gelassen. Die zweite Fehlerquelle ist dann auch gleichzeitig der Mensch am anderen Ende der Leitung. Wenn der die Kommunikation in Klartext irgendwo ablegt (z.B. weil er seine Mails gerne durchsuchbar hat) dann ist der „Schutz“ nur noch die Hälfte wert.

zu 8) Nun ja, aber wenn der Rechner geknackt ist, ist es ein Leichtes Bildschirmfotos von meinen Klartext-Mails im Hintergund rauszusenden.

zu 9) Klar man kann ein READ-ONLY Linux nehmen, da ist man sicher und muss nix prüfen. Selbst ein geprüfter Rechner heute sagt nichts über meine Sicherheit morgen aus.

zu 10) Ich sag nur Keylogger um passphrase zu bekommen.

zu 11) Das ist eigentlich der einzige wirklich wichtige Punkt. Sich an das Beweisbare und Bewiesene halten. Natürlich ist ein kleines Vorhängeschloss besser als gar keines. Die Türe abschließen schadet ja auch nicht wirklich. Und 80% der Gelegenheitsabschnorchler hält es vielleicht ab. Aber wenn die Verandatüre halt offen steht und der Abschnorchler bissel intelligenter ist und die Fronteingangstüre meidet…

zu 12) Na ja, Journalisten können halt nicht abwarten wenn man von ihnen JETZT verlangt gefälligst sichere Kommunikation herzustellen. Aber ja, die Zeit wird sicher Fortschritte bringen.

Also: D’accord, ein kleines Schloss erhöht die Sicherheit ein wenig. Dass viele Anwendungen aber keine Möglichkeit oder nur extrem komplizierte zum Abschließen haben ist eben leider traurige Wahrheit. Der Nutzen von Verschlüsselung hängt vermutlich einfach auch vom Wert der Nachricht ab. Das war zunächst mal mein naiver Ansatz das überhaupt mal zu beleuchten. Ich freue mich über Gegenargumente die zeigen das der Nutzen klar auf der Hand liegt. De-Mail, also abschließen und der Regierung den Schlüssel geben klingt für mich wie „lassen wir die Tür doch einfach auf“, hmm, bin ich nicht wirklich von überzeugt.

Ich denke bei Alternativen eher an alternative Ansätze das PROBLEM zu lösen. Sprechen wir alle über das gleiche Problem? Das ist doch die Frage, oder?

@Helge: Danke für die Entgegnung, damit wird einiges klarer, ein paar Anmerkungen hätte ich dann aber auch noch.

zu 1) Ok, es ist also doch global Verschlüsselung gemeint. Wo außerhalb der E-Mail-Verschlüsselung ist es denn sonst noch kompliziert?

Zur E-Mail: Thunderbird mit enigmail finde ich nicht so superschwer und Thunderbird ist weit verbreitet. Klar, man muss die Anleitung lesen und asymmetrische Verschlüsselung als Konzept will einmal ganz grob verstanden sein.

zu 2) Sorry, das war dann von beiden Seiten ganz anders gemeint. Mit akademischen Graden sind nicht per se Kompetenzen verbunden und für mich kam es aber so rüber. Ich denke, dass jeder Journalist genug Intelligenz mitbringt, um Verschlüsselung zu installieren (oder sich Hilfe zu holen), wenn er (oder sie) es denn möchte. Ich finde es auch fair, es von ihnen zu verlangen, wenn es aus Gründen des Quellenschutzes notwendig ist. Und wie gesagt: man kann sich da Hilfe holen. Ein Journalist könnte eventuelle Kosten dafür bestimmt auch steuerlich absetzen. Eine (gute) Bank wird auch niemals den Kontenstand in eine unverschlüsselte E-Mail schreiben. Trotzdem kommt es immer wieder zu Brüchen in der Kommunikationsketten, weil unverschlüsselte und nicht unterzeichnete E-Mails verschickt werden (Phishing etc.) und es normal ist, dass diese auf verschlüsselte Bereiche im Web verweisen.

zu 3) Für mich steht außer Frage, dass Verschlüsselung mehr als gefühlte Sicherheit bringt. In professionellen Umgebungen, wo es z. B. auch um Geld oder „Geheimnisse“ geht, geben IT-Abteilungen viel dafür aus, damit die Kommunikation sicherer wird. Viele Firmenausweise haben Zertifikate gespeichert, die auch genutzt werden. Ja, es ist komplizierter, mit Notes oder Outlook eine verschlüsselte E-Mail zu schreiben, aber es bringt auch etwas. Eine digital unterzeichnete E-Mail ist schnell verschickt und eben nicht so einfach zu fälschen.

zu 4) Installation war also technisch ok, aber zu wenig Info? Ein Blick in den QuickStart hätte helfen können. Klar, WhatsApp lässt sich einfach so installieren, dafür sind (oder waren) die Schlüssel eben auch unsicher. Ein bisschen Anleitung lesen lässt sich halt nicht umgehen.

zu 5) Was ist da die proprietäre App? Ist vielleicht auch Mac-spezifisch. Unter Linux wird der Schlüssel (auf Wunsch) durch das Programm selbst übertragen.

zu 6) „Nicht alles was hinkt ist ein Vergleich.“ Definitiv. Aber es kann auch nicht alles out of the box funktionieren, sondern Sicherheit muss immer grob verstanden werden. Beispiel Airbag: der Default (bei Aufprall wird ausgelöst) passt höchstwahrscheinlich zu 99,9%, aber wenn bestimmte Kindersitze auf dem Beifahrerplatz sind, sollte er ausgeschaltet sein. Vielleicht ist es auch nicht so clever, die Beine über dem Airbag angewinkelt stehen zu haben.

Wenn sich E-Mail-Verschlüsselung sich per Default so tief ins System graben würde, dass man sie nicht mehr los wird, wäre auch nicht geholfen? Default ist eben heute noch unverschlüsselte Kommunikation.

zu 7) Stimmt. Aber Outlook und Notes durchsuchen auch verschlüsselte E-Mails. Und kommen wir zum Journalisten: er/sie ist der Profi, er/sie sollte sich korrekt verhalten. Wer die PIN auf die Bankkarte schreibt, ist auch selbst schuld.

zu 8) Der gehackte Rechner ist aber hoffentlich kein Dauerzustand, etwas was man verhindern und wenn passiert, abstellen sollte. Kommen wir zum Journalisten. Er/sie sollte einen Arbeitsrechner haben, der nicht unbedingt die ungepatchte Daddelkiste ist. Wenn die Wohnung abgehört wird und der Wagen verwanzt ist, hilft Verschlüsselung nicht mehr viel. Genauso, wie eine PIN nicht viel hilft, wenn man mit (Waffen-)Gewalt zur Abhebung oder man zur Preisgabe des Geheimschlüssels gezwungen wird.

zu 9) zu 10) zu 11) Klar geht das. Bei unverschlüsselten E-Mail braucht man das alles aber gar nicht, um an die E-Mail zu kommen. Es geht um eine Erhöhung der Sicherheit. Der Thread hier lautet aber „Warum Verschlüsselung nicht funktioniert“. Das klingt sehr global und auch nicht so sehr nach einem naiven Ansatz, sondern nach einer kräftigen Aussagen. Sie funktioniert, erhöht aber die Sicherheit nicht auf 100%. E-Mail-Verschlüsselung ist eben nur ein Teil einer Kette. WLAN-Verschlüsselung, vernünftige Passworte, regelmäßige Updates, umsichtiges Verhalten, nicht jede Site einfach so ansurfen, Wohnung nicht offen stehen lassen, Rechner nicht einfach so irgendwo herumstehen lassen …

zu 12) Dann sollen sie sich professionelle Hilfe holen, damit sie selbst weiterhin professionell arbeiten können.

Mein Fazit: es gibt gute Gründe für IT-Sicherheit. E-Mail-Verschlüsselung ist ein Teil davon. Wer aber in Erwartung von totaler Perfektion in einer fernen Zukunft (was mit hoher Wahrscheinlichkeit auch noch eine Illusion ist) das heute mögliche unterlässt, bleibt auf der Stelle stehen. Wer das Internet unternehmerisch nutzt (wie besagte Journalisten), muss ggf. auch ein bisschen Zeit oder Geld investieren.

@Sven: thx again.

Ich denke der technische Ansatz der Lösung des Problems „Klartext“ ist mehr als klar. Ich hoffe dass die Softwareindustrie hier bald gebrauchbare Lösungen herstellt, bei denen man kein Ingenieur für Sicherheitstechnologie sein muss, sonder man stattdessen zu entsprechend sinnvollen Default-Einstellungen kommt.

Nachdem du dich so vorbildlich an der technischen Seite abgearbeitet hast würde ich es natürlich begrüßen auch mal was zu dem anderen Teil, der Auffassung vom eigentlichen PROBLEM zu hören. Ist das nur vornehme Zurückhaltung gewesen oder gibt es da für dich gar keine weiteren Fragen?

Ich finde man kann sich nicht darauf zurückziehen, dass mit Verschlüsselung das Problem gelöst ist. Im Gegenteil es gerät dadurch sogar aus dem Fokus, weil man ja denkt es sei gelöst und daher alles prima. Der Standardnerd nett das Drum-herum-Routing in Anlehnung an die Transportstrategie für IP-Pakete.

Aber wie sinnvoll ist die Idee weil immer mehr Einbruchsdiebstähle passieren, das eigene Haus dann halt mal in eine Festung zu verwandeln mit noch mehr Schlössern an der Tür und eventuell sogar Kameraüberwachung und Selbstschussanlage und am besten das eigene Haus gar nicht mehr zu verlassen? Sollte man sich da nicht die Frage stellen, warum wird in die Häuser eingebrochen und wie kann man die Ursache angehen?

Übertragen auf den Verschlüsselungsansatz: Warum wird in meine Privatsphäre eingebrochen? Warum gilt das Briefgeheimnis nicht mehr? Warum macht man sich nicht mehr strafbar, wenn man das tut bzw. warum werden die Gesetze offenbar nicht mehr auf Einhaltung überprüft und Verstöße dagegen entsprechend geahndet?

Natürlich bin ich nicht begeistert über die Enthüllungen. Ich denke, dass das eigentliche Problem, von dem Du sprichst, ist, dass Du denkst, dieses Problem sei neu.

Suche einmal nach Josef Foschepoth, falls nicht bereits erfolgt und Du wirst sehen, dass bereits 2009 (vielleicht sogar noch weiter davor) eine Diskussion wie die jetzige angebracht gewesen wäre. In der Bundesrepublik war das Briefgeheimnis nie so eng, wie „wir“ das vielleicht dachten. „Wir“ fühlten uns deshalb vielleicht einmal sicherer, vielleicht auch, weil noch ganz andere Gefahren drohten (kalter Krieg), klare Feindbilder vorherrschten und Kommunikation erschreckend analog war: klackernde Relais in den Vermittlungsstellen, rauschende Leitungen, Briefe, die unbemerkt zu öffnen und zu verschließen gar nicht so einfach war.

Dann kam das Internet und die technischen Möglichkeiten sind schneller gewachsen als der Großteil der Nutzer das für sich selbst verarbeiten konnte. An Technologiefolgenabschätzung hat keiner gedacht und stattdessen gerne die Vorteile genutzt und die Nachteile nicht wahrhaben wollen. Als dann Phil Zimmermann (PGP-Entwickler) als einen der Gründe für verschlüsselte E-Mails angab, man würde ja Briefe auch nicht als Postkarte verschicken, die auch jeder auf dem Transportweg lesen kann, wenn er mag, haben zwar viele zunächst ungläubig geschaut, dann aber den Kopf geschüttelt, gesehen, dass Verschlüsselung Arbeit macht und es sein lassen.

Sicherheitstechnisch wurde immer nur reagiert. Transportverschlüsselung, Sicherheitsupdates, SPAM-Filterung, Virenscanner, Firewalls … Und immer gab’s Leute, die gesagt haben: bringt ja alles nichts, dann kann ich auch gleich so weitermachen. Das ist der Grund, warum ich etwas allergisch auf die technischen Ausführungen Deines Posts reagiert und mich da auch festgebissen habe.

Was immer technisch möglich ist, wird gemacht. Ein Gut oder Böse gibt es dabei nicht. Durch Möglichkeiten ergeben sich auch Zugzwänge, dann wenn man selbst nicht die Möglichkeiten wahrnimmt, die man hat, macht es jemand anders, wenn er kann. Ich will das jetzt nicht bewerten. Das erfolgt an anderer Stelle, in der notwendigen Breite und ist die Arbeit vieler.

Eine Grundidee der Aufklärung ist der mündige Bürger. Wie sieht jedoch ein mündiger Bürger aus, der sich im Internet bewegt? Was soll ein Staat machen, dessen Bürger sich wie Untertanen verhalten? Wir wollen ein freies Netz, wenn aber was passiert, dann soll aber der Staat was dagegen machen.

Was ist z. B. mit all den Daten, die wir freiwillig, unverschlüsselt und ohne zu zögern in den Rachen aller möglichen Anbieter schmeißen, weil wir einfach nicht begreifen wollen, dass wir das Produkt sind, wenn eine Dienstleistung uns scheinbar nichts kostet?

Wir wissen jetzt, das einige alles mitschneiden, aber wissen wir auch, wer noch mitschneidet, für wen, zu welchem Zweck, in welchem Umfang? So ein Unterseekabel ist verdammt lang und es gibt bestimmt nicht nur ein U-Boot auf der Welt, dass sich da dran hängen kann. Telekommunikationskabel sind auch nicht tief vergraben (das beweisen täglich Bagger oder auch humorvoll die ältere Dame, die Armeniens Internet lahmgelegt hat, weil sie ein Glasfaserkabel ausgebuddelt und gekappt hat). Das Daten nicht gestohlen, sondern meistens nur kopiert werden, ist auch nicht (mehr) neu. Wer die so gewonnen Informationen geschickt einsetzt, kann ziemlich unter dem Radar bleiben (z. B. Insiderhandel). Spektakuläre Fälle wie das Umleiten von Geldströmen, Industriespionage etc. sind dann eher die Ausnahme.

Ok: und jetzt kommst Du, sprichst von paranoiden Nerds, zerstörtem Vertrauen, dem bösen Staat und davon, dass Technik keine Lösung ist. Vielleicht ist Technik aber durchaus ein Teil der Lösung. Wenn alle verschlüsseln, braucht es eben all die unnetten Dinge, von denen Du sprachst, wenn man trotzdem an die Informationen kommen möchte. Es muss jemand Trojaner installieren, ggf. in die Wohnung einbrechen, sich des Computers bemächtigen, den Schlüssel kopieren, die Passphrase knacken … das ist Aufwand – wie damals, als es mühsam war, an klackernden Relais entlang zu laufen, um Verbindungen nachzuvollziehen oder Briefe über Wasserdampf zu öffnen und wieder zu verschließen.

Wenn alle sich überlegen, dass sie kein Produkt von Konzernen sein wollen, sondern als Konsument Produkte und Dienstleistung bei Konzernen kaufen (oder sogar selbst anbieten) wollen, wäre doch einmal etwas gewonnen. Dinge kosten etwas und umsonst ist vermutlich nur der Tod (, der das Leben kostet).

Erschreckenderweise bewegen sich nämlich viele (und in Teilen sicherlich auch ich [vermutlich sogar jetzt gerade]) so durch das Internet als wäre es tatsächlich Neuland. Wenn wir etwas aus der Sache lernen können und wollen, dann vielleicht, dass man am einfachsten sich selbst verändern kann, wenn man es denn will. Hier gilt auch Feynman: „For a successful technology, reality must take precedence over public relations, for Nature cannot be fooled.“

Hören wir also auf, PR-Versprechen zu glauben, sondern setzen wir uns mit Technologie auseinander und tun ein jeder das, was in seinen Möglichkeiten steht. Das ist ein Prozess, der nie abgeschlossen ist.

Die nächsten Fragen stehen ja bereits vor der Tür: Algorithmen und big data, 3D-Drucker, Drohnen, Autos, die eigentlich fahrende Computer sind, digitale Stromzähler, über das Internet erreichbare Infrastruktur und Industriesteuerung, das vernetzte Haus und und und …

Aber da es ja neben dem Internet auch die sonnige Parkbank gibt, vielleicht noch zwei Lesetipps: Wer da ein Sachbuch lesen möchte, lese Schirrmachers Ego, wer Science fiction mag, könnte sich an Suarez „Kill Decision“ versuchen … und ich bin natürlich auch über Anregungen dankbar ;-)

Ich denke ich hab dem Ganzen die falsche Überschrift gegeben.

Was ich eigentlich ausdrücken wollte ist wie sehr die Verschlüsselung keine Lösung für das Problem ist. Verschlüsseln hilft mir den Zugriff auf meine Daten unter meine Kontrolle zu stellen (Inhalte, Datenspeicher, Netztransportstrecken), sofern die Verschlüsselung wirklich wirksam ist und nicht knackbar.

Doch das eigentliche Problem ist, dass massenhaft versucht wird in meine Datenströme und Datenspeicher einzubrechen. Für dieses Problem schafft Verschlüsselung nur einen Aufschub und keine Aufhebung oder gar Lösung. Die Attacke auf meine Daten geht ja unvermindert weiter wenn keine Lösung gefunden wird diese Attacken zu stoppen.

Wieviel Einfluss auf unser Leben sollen diese Datenattacken und die damit ausgeübte Überwachung gewinnen? Wieviel Chilling-Effects wollen wir zulassen, bis wir anerkennen müssen, dass die Verschlüsselung uns der Lösung des Problems leider nicht näher gebracht hat.

Heute müssen wir vielleicht „nur“ das Verschlüsseln erlernen und praktizieren, um unsere Kommunikationsinhalte (wohlgemerkt nicht die Metadaten!!) zu schützen, was kommt morgen? Das aus dem Haus gehen mit einer Gesichtsmaske, um den trackenden Überwachungskameras ein Schnippchen zu schlagen? Das Tauschen des Fahrzeugs mit anderen Personen vor dem Durchfahren von Autobahnmautbrücken? Das Telefonieren nur noch mit Einweg-Wegwerf-Telefonen? Das Abriegeln meines WLAN so dass nichtmal mehr Besucher ohne Schlüsseltauschorgie mein heimisches Internet benutzen können? Das Entsorgen meines Mülls nur noch nachdem mögliche Produktschnüffelchips für die Müllabfuhr von mir vorher mit einem elektromagnetischen Impuls zerstört wurden? Der vollständige Verzicht auf elektronische Zahlungsmittel die alle meine Einkäufe identifizierend Zuordnen?

Ich sehe hier einfach viel viel größeren Handlungsbedarf im politischen Bereich. Überwachung die mit massiver Brechstange (aka Bundestrojaner, Deep Packet Inspection, Vollmitschnitt an der Glasfaser, Decryption-Backdoors in Softwareprodukten, etc.) durchgeführt wird ist das Problem, und Verschlüsseln allein ist – wie der Mathematiker in mir sagen würde – derzeit ganz offenbar notwendig um nicht sofort völlig nackig dazustehen aber längst nicht mehr hinreichend. Noch dazu ist Verschlüsselung eben in bestimmten Settings kaum verfügbar und/oder unterstützt (z.B. Smartphone-E-Mail-Apps).

Sven, wie du schon sagst: Vollautomatisiertes Processing von Big Data und daraus abgeleitete „Verdächtigungen“ (siehe INDECT was nichts weiter ist als Rasterfahndung unter neuem Namen), Drohnen die sogenannte Signatur-Kill-Programme ausführen und deren Freund-Feindkennung nur noch aus einem Rechner mit einem Algorithmus besteht, der eine Big Data Heuristic über das Zielsubjekt auswertet, Stromzähler die nicht mehr den Strom zählen, sondern messen welches Gerät wann, wie oft mit welcher Leistungsaufnahme benutzt wird, Klimaregelungssysteme im Haus die mal eben ferngesteuert von Fremden übernommen werden können…

…für all diese Dinge sollte ein gesetzlich verankerter „Datenschutzschild“ existieren, der alle Daten die in meinem privaten Raum entstehen, ohne Ausnahme 100% rechtlich vor Zugriff schützt. Das bedeutet alles was ich an Daten und Metadaten erzeuge darf schlichtweg von der Gesetzeslage her NICHT überwacht/aufgezeichnet/ausgewertet oder sonstwie meiner Kontrolle entzogen werden. Verstöße dagegen müssen mit harten Strafen geahndet werden. Dadurch würde ein mich überwachender Stromzähler sofort höchst ungesetzlich und auch unattraktiv für die Wirtschaft die ja kräftig mithilft beim Vorratsdatensammeln auf völlig neuem Niveau.

Nur haben wir einige der nötigen Datenschutzgesetze ja bereits jetzt schon zur Verfügung. Sie werden aber nicht angewendet wie man sehr schön an den Enthüllungen der aufgedeckten Bürgerkontrollsysteme sieht.

Wie gesagt, der Titel des Posts ist vielleicht falsch gewählt. Der Post müsste wohl korrekter heißen „Warum Verschlüsselung nicht die Lösung ist.“ mit dem Untertitel „…aber Nichtverschlüsseln derzeit leider auch keine gute Idee ist.“

BTW: Ich hab von Suarez „Der Dämon“ gelesen… „Ego“ guck ich mir mal an… den Namen des Geschichtsforschers habe ich zugegebenermaßen heute zum ersten Mal gehört bzw. davon gelesen.

Ich fange mal mit meinem Abschlussplädoyer an:

1. Schaut jetzt nicht nur auf staatliche Überwachung und Eingriffsmöglichkeiten. Das ist der kleinere Teil des Übels.

2. Sagt nicht bloß anderen (und nur dem Staat), was sie zu tun haben, sondern überlegt euch auch, was ihr selbst tun könnt (/müsstet) und handelt entsprechend

Deine Überschrift, setzt für mich ein fatales Signal, weil sie anderen Menschen (Bürgern) eine Begründung liefert, warum sie sich weiterhin so im Netz bewegen können wie sie es jetzt tun, weil sie ja scheinbar nichts tun können. Warum ich Zeit in diesen Thread investiere, ist die Hoffnung, dass ich die anderen Leser und Dich dazu bewegen kann, (noch) mehr über das eigene Handeln im Netz zu reflektieren, und vor allem selbst aktiv zu werden, vielleicht auch als Multiplikator. Hier kommt dann doch einmal die akademische Keule: wenn „wir“ das nicht können, können es viele andere erst recht nicht.

Ein weiterer Designfehler dieses Threads (und auch der meisten anderen Berichterstattung) ist, dass Du Dich alleinig auf staatliche Maßnahmen beziehst. Dort kann man sicherlich (hoffentlich?) entsprechend regulieren, aber was ist mit den anderen? Fremden „Mächten“ (Staaten, Organisation, Einzelpersonen), denen nicht so einfach Einhalt zu gebieten ist?

Du möchtest eine staatliche Datenschutzgarantie, aber weder dem Staat die Werkzeuge an die Hand geben, die sie dann zu deren Durchsetzung benötigen, noch selbst aktiv werden. Das funktioniert nicht, eines funktioniert vielleicht einigermaßen, besser wäre eine gesunde Mischung aus beidem.

Wer einen Webserver selbst im Netz hängen hat und einmal ein bisschen in die Verbindungslogs schaut, sieht, was alles an Anfragen hereinkommt, die unter Scanning/Probing/Hacking laufen. Das war auch schon 2000 so und garantiert sind die wenigstens davon staatlich gelenkt.

Du willst allein auf gesetzlicher Grundlage eine einvernehmliche Regelung für das friedliche Zusammenleben aller Menschen treffen. Fein, aber es gibt auch böse Menschen, Psychopathen (Autoren-Tipp: Robert Hare) oder Menschen mit psychopathischen Zügen, Egoisten, die nur auf ihren eigenen Vorteil bedacht sind (siehe auch Schirrmachers Ego). Menschen, die extrem beratungs- und therapieresistent sind. Menschen, die besser durch Verringerung ihrer eigenen Erfolgschancen, also Sanktionen und Restriktionen in den Griff zu bekommen sind. Weil sie erst dann einen Impuls bekommen, ihr Handeln zu überdenken.

Die in den vergangenen Posts beschriebenen Techniken kommen, Innovation lässt sich schwer aufhalten. Staatliche Stellen sind nicht das Hauptproblem. Eine bessere Absicherung aller wird sich nicht vermeiden lassen, weil auch zusehends Privatpersonen und nichtstaatliche, vielleicht auch kriminelle und demokratiefeindliche Organisationen an diese Technologien kommen werden. Und die lassen sich durch Gesetze nur bedingt aufhalten.

@Sven, ich kenne dich nicht und ich finde das „Abschlussplädoyer“ nicht überzeugend.

Anfangs hast du noch versucht mich erstmal direkt anzugehen, das nennt man wie ich eben mal nachgeschlagen habe auch eine Argumentation ad hominem.

Oder kurz gesagt:

Ich lass das einfach mal so stehen, zeigt es doch die Schwäche desjenigen der auf diese Argumentation setzt. ;-)

Dein Plädoyer übersieht leider einige Fakten. Staatliche Überwachung ist keinesfalls der kleines Teil des Übels, sonder ganz exakt der größte und entscheidende Teil. Die vielen kleinen Gauner die versuchen an meine Kreditkarte zu kommen machen mir keine Sorgen. Auch wenn die mal ’nen Text meiner Mail aufschnappen, weil der durch ihre Server lief stört mich das eher wenig.

Allerdings stört mich ganz gewaltig wenn EINE SINGULÄRE INSTANZ wie die Regierung des Landes in dem dem ich geographisch gebunden bin, ALLES mitschneidet und gegen mich verwenden kann. Der Unterschied von einer zentralen Instanz und ein paar kleinen Datendieben ist hier unbestreitbar offensichtlich. Deine erste Schlussfolgerung – es handele sich um das kleinere Übel – daher leider falsch.

Den zweiten Punkt deines Plädoyers kann ich nur unterstreichen. Richtig ist ich muss selbst etwas tun. Ich habe etwas getan, ich hab es versucht mein Microsoft Entourage unter OS X mit den GPGTools auszurüsten und bin gescheitert. Das heißt jetzt für mich ca. 20 Mailkonten in einen anderen Client umziehen und das Ganze nochmal zu probieren und dabei festzustellen, dass ich ja auf dem Mobile nur Support für S/MIME habe und nicht für OpenPGP, mein Mobile wird also schonmal inkompatibel sein zu meinem Desktop wenn ich das so aufsetze.

Aber wir halten dennoch fest man muss etwas tun. Nur sind wir glaube ich sehr unterschiedlicher Ansicht WAS wir tun sollten und WAS ausreichend ist um dem Problem zu begegnen. Du ziehst dich auf die Verschlüsselung zurück und empfiehlst diese als ultimative Lösung. Mir hingegen wirfst Du weiterhin vor ich würde nur auf eine staatliche Lösung setzen und dem Staat die Werkzeuge zur Durchsetzung dieser Lösung vorenthalten wollen. Das ist so leider zweimal falsch. Ich bin selbst aktiv geworden (Punkt 1) ich gestehe dem Staat die Werkzeuge zu, meinen Datenschutz abzusichern (Punkt 2). Ob das jetzt mit besserer Spionageabwehr, entsprechender Rechtsprechung oder dem Entzug der Berechtigung in Deutschland als Firma Geschäfte machen zu dürfen durchgesetzt wird, das sind Werkzeuge die ich durchaus bereit bin dem Staat an die Hand zu geben. Diverse Microsoftprodukte dürften nach diesem Stand der Nachrichtenlage dann nicht mehr verkauft werden.

Das Verschlüsselung auch vor kleinen Gaunern schützt ist wahr, ändert aber nichts an der Tatsache, dass Überwachung aller Bürger ohne Ausnahme durch eine zentrale Instanz eine ganz andere Nummer ist. Das kannst oder willst du offenbar nicht anerkennen. Wenn Recht in Unrecht verkehrt wird, und du zukünftig dann auch noch gezwungen werden kannst deine PRIVATE KEYS rausrücken zu müssen, dann nutzt dir das alles herzlich wenig.

Die Psychopathen proben/portscannen nicht deinen Webserver, sie sitzen in den höchsten Schaltstellen der Macht, haben bereits alle Info über dich vorliegen und können dir als Person und deiner Lebensgestaltung und Freiheit jetzt schon deutlich mehr Schaden zufügen als bloss einen lumpigen Webserver zu hijacken um vielleicht deine Kreditkartendaten abzugreifen.

Privatpersonen haben auch gar nicht die Mittel, die Möglichkeiten und auch nicht die Interessenlage solch‘ umfangreiche Überwachung zu etablieren wie sie durch die Enthüllungen jetzt publik geworden sind.

Der Herr Foschepoth hat ja konkrete Handlungsempfehlungen in der Süddeutschen vorgestellt:

Was hältst du denn davon dass wir genau das einfordern von der Politik? Aufräumen mit der Vergangenheit, Wiederherstellung des Artikels 10 im Grundgesetz.